Как подключиться по открытому порту

Заход на удалённый компьютер зная открытый конкретный порт

Киньте ссылки, хочу разобраться как этот заход реализуется

и за счёт каких средств?

И что такое порты?

НЕ БАНЬТЕ ЭТО СООБЩЕНИЕ.

Я уже заколебался свой вопрос фрмулировать.

Открытый порт

Почему uTorrent пишет, что мой порт открыт для входящих соединений, хотя я нахожусь за двумя NAT.

Отправить данные на открытый порт

Как написать программу какая будет отправлять файлы на открытый порт другого пк. В с++ новичок но.

Открытый порт на Squid и Iptables

Добрый день форумчани. Прошу помочь с решением вопроса. Решили перейти с Proxy server windows на.

Если телнет без указания порта, т.е. 23(по-умолчанию), то

tracert даёт следующее

Трассировка маршрута к 192.168.6.69 с максимальным числом прыжков 30

1 2 ms 4 ms 2 ms 91.144.140.70

2 2 ms 2 ms 2 ms host140-202.kzn.ertelecom.ru [91.144.140.202]

3 2 ms 3 ms 2 ms 91.144.140.73

4 91.144.140.73 сообщает: Заданный узел недоступен.

Добавлено через 2 минуты 48 секунд

Поиск хоста 192.168.6.69

Сканирование.

Хост:192.168.6.69: порт :21 (ftp) открыт

Хост:192.168.6.69: порт :25 (smtp) открыт

Хост:192.168.6.69: порт :110 (pop3) открыт

Хост:192.168.6.69: порт :119 (nntp) открыт

Хост:192.168.6.69: порт :143 (imap) открыт

Начальный порт: 1

Конечный порт : 1024

Сканирование закончено.

Добавлено через 1 минуту 21 секунду

Воитель, ЗАЙТИ Я ХОЧУ НА УДАЛЁННЫЙ КОМП.

КАК ЕЩЁ СКАЗАТЬ.

НИКАК НЕ ПОЛУЧАЕТСЯ.

Добавлено через 3 минуты 3 секунды

Humanoid, Отреагируй пожалуйста, я тут информации добавил.

Как подключиться к открытому порту

Процесс(chrome) открыл UDP порт 54281. Комп за НАТом. Хочу проверить имеет ли сервер доступ к этому порту.

telnet udp не умеет, проверяй nmap и прочими, в гугле поищи

Telnet же по TCP. man nmap.

дома журнал как раз со статьёй на эту тему. Сейчас не помню, но есть свой инструмент для UDP. Вечером гляну.

netcat

точно, про netcat там было

Запустил, уже больше минуты висит, ничего не пишет в ответ.

Мне не локальный нужно проверить, а удаленный, который за НАТом

К UDP вообще, внезапно, нельзя *подключиться* т.к. это connectionless протокол. Можно на том конце открыть порт в nc и слушать, а снаружи тем же nc в него плевать.

Надеюсь, ты проверяешь с внешнего хоста, а не изнутри сети?

Роутинг внешинх занатеных портов во внутреннюю сеть — дело не тривиальное и скорее всего у тебя не настроено (там нужен double-nat).

Если комп не за натом, что отлично проверяется nmap

На винде браузер хром открыл UDP на порту 62567

Хочу проверить имеет ли сервер доступ к этому порту.

Основы почитайте, для начала. Других вариантов не вижу.

Все о портах. И как правильно открыть порты

С недавнего времени участились случаи с вопросами, когда необходимо открыть порт на своем маршрутизаторе для игры или какой либо программы. Данная статья дополнит основную статью про порты, и прояснит ситуацию.

Все уже давно используют имитаторы LAN (локальной сети), после того, как некоторые провайдеры в начале нового десятилетия, отключи всех своих абонентов от локальной сети, оставив им только подключение по каналу «Интернет».

Именно с того момента и пошла популяризация имитаторов, так как без них, с соседом невозможно было по-играть в какую-нибудь игрушку. И с того момента вопрос про «открытие портов» становился более популярным, и многие «псевдо-сис.админы» пытались выложить актуальное руководство как открыть порты на своем железе. Но не все знают что да как это сделать правильно.

Именно по «Белому» IP и стоит открывать порты на своем оборудовании. Что бы получить свой «Белый» IP необходимо обратить к своему провайдеру, и после этого, он назначит IP на Вас. Данная услуга везде является платной, и в зависимости от региона может составлять от 50 рублей/месяц.

Допустим, мы купили реальный IP у своего провайдера, и теперь необходимо приступить к настройке. Разберемся с настройками на 4-х популярных моделях роутеров (ASUS/TP-Link/D-Link/Zyxel):

Примечание: настройка производилась на оборудовании ASUS RT-N12 C1 с микропрограммой 3.0.0.4.260 (черный интерфейс)

Проброс портов или как попасть в сеть за NAT используя Node.JS

Привет! Хочу поделиться очередным способом проброса портов, теперь и на Node.JS!

Для чего это нужно? Представим, есть удалённый компьютер, к которому нужно подключиться, например, по ssh, rdp, http(s), proxy, vnc, и т.д. Но, увы, у него нет общедоступного IP по той или иной причине.

В этом примере предполагается, что у вашего устройства есть внешний IP.

Что в таком случае можно сделать? Подключиться с помощьюу удалённого ПК к вашему (который слушает, например, порт 3000), пробросив определённый порт, например, 22. В результате, зайдя по ssh на localhost:3000, мы установим соединение с удалённым ПК.

Что же для этого нужно? На вашем и удалённом ПК:

Клонируем github.com/mgrybyk/node-tunnel и устанавливаем npm модули:

На вашем ПК запускаем:

в другом терминале:

На этом настройка закончена, можем подключиться:

Сессия ssh к удалённой машине установлена!

Для начала (и чтобы поиграться) server, client и agent можно запустить на одном устройстве, тогда, подключившись к localhost:8000 по ssh, вы зайдёте к себе же. Вместо localhost можно указать другой хост; вместо ssh можно использовать другой TCP порт, например, http(s)

Но что же делать, если у вас нет внешнего IP? Нужно найти промежуточную точку, где он имеется, например, бесплатный контейнер на AWS.

Суть примерно та же, для примера возьмём теперь порт rdp и дадим имена агенту и клиенту.

Имена отдельного агента и клиентов должны совпадать.

N_T_SERVER_HOST=хост ПК с внешним IP

N_T_AGENT_DATA_HOST=Windows PC внутри удалённой сети

N_T_AGENT_DATA_PORT=3389

N_T_AGENT_NAME=test-rdp

На ПК с внешним IP просто запускаем node server предварительно склонив репозиторий и установив модули npm.

N_T_SERVER_HOST=хост ПК с внешним IP

N_T_CLIENT_NAME=test-rdp

N_T_CLIENT_PORT=3388

Ух, начну самое сложное, попытаюсь в двух словах объяснить, как это работает.

Использовал стандартный модуль Net, который работает по TCP.

Клиенты и агенты подключаются к серверу, который перенаправляет трафик с агента — клиенту и обратно. Это и есть основная магия.

У клиента, сервера и агента есть важные две части.

Первая — сокет для установки соединения; чтобы дать понять, кто есть кто, назовём его — сервисный сокет.

Вторая — сокет для передачи данных. Именно тут и происходит создание pipe’ов:

установив соединение с сервером, агент ждёт команд от клиентов. Как только приходит команда, агент устанавливает соединение на указанный host:port, после чего перенаправляет трафик с сервера на открытое соединение и обратно.

клиент создаёт локальный сервер (порт N_T_CLIENT_PORT). При успешном соединении с удалённым сервером перенаправляет весь трафик с удалённого на локальный сервер и обратно.

Спасибо за прочтение.

Надеюсь, вам было хоть немного интересно, капельку понятно и, может быть, даже пригодится это приложение, как пригодилось мне и моим коллегам.

Кому нужно работать с пайпами, рекомендую посмотреть through2.

При его помощи можно вклиниться посреди цепочки из пайпов для различных целей, например, логирования, обработки ошибок, в конце концов, замены всех ключевых слов на свои или даже единичек на нолики 🙂

Статью пишу впервые и с русским плохо. Просьба не судить строго.

Настройка проброса портов для создания интернет-сервисов

Порты позволяют сетевым и подключенным к интернету устройствам взаимодействовать через указанные каналы. Хотя серверы с назначенными IP адресами могут подключаться к интернету напрямую и делать порты публично доступными, система, находящаяся за роутером в локальной сети, может оказаться недоступной из интернета. Технология проброса портов (port forwarding) позволяет преодолеть это ограничение и сделать устройства доступными публично.

Сетевые сервисы и приложения, запущенные на различных устройствах, используют порты с определенными номерами с целью инициации соединений и организации коммуникаций. Разные порты могут использоваться одновременно для разделения типов трафика и запросов. Обычно порты ассоциируются с определенными службами, чтобы клиент мог подключиться к серверу по определенному порту, а сервер принять соединение и ответить соответствующим образом.

Ниже представлены наиболее распространенные порты:

Если вы читаете это руководство в интернете при помощи веб-браузера, то вероятно используете протокол HTTPS, работающий на порту 443.

Хотя порты упрощают задачу идентификации и обработки определенных запросов, соглашение о нумерации портов является стандартом, но не правилом. Порты могут использовать для любых задач при условии, что соединение между клиентом и сервером на указанном порту использует соответствующий протокол.

В веб-браузерах нестандартные HTTP порты могут быть указаны после двоеточия в конце IP адреса или URL с целью загрузки содержимого через этот порт. Если веб-сервер запущен на локальной машине на порту 8080, а не более общепринятом 80 порту, возможно получить доступ к этому серверу, если ввести в браузере адрес localhost:8080 или 127.0.0.1:8080. Если же ввести один из вышеуказанных адресов без суффикса «:8080» та же самая страница загружена не будет.

Хотя любой открытый порт должен позволять попытки соединения, чтобы эти попытки совершились, у клиента должен быть сетевой доступ к целевому устройству. В случае с сервером, подключенным к интернету напрямую, или при соединении через локальную сеть, сложностей обычно не возникает. Проблема появляется в тот момент, когда мы пытаемся подключиться к порту у устройства, находящегося за роутером или фаерволом.

Большинство домашних или офисных сетей подключено к интернету через роутер, который регулирует доступ и аккумулирует трафик на одном IP адресе. Все запросы и пакеты отсылаются через роутер перед обратным возвращением ответов на соответствующие устройства, сделавшие изначальные запросы. По умолчанию роутеры не обрабатывают входящие запросы на определенных портах. Если кто-то пытается подключиться к роутеру через SSH, роутер не сможет ни обработать этот запрос, ни отправить этот запрос дальше по цепочке, поскольку не знает целевого адресата. Эту проблему как раз и решает настройка проброса портов внутри роутера.

Шаг 1. Выяснение IP адреса роутера

Обычно у роутеров доступна административная панель по протоколу HTTP (порт 80). В большинстве случаев для доступа используется локальный IP адрес роутера (192.168.0.1 или 192.168.1.1). В Microsoft Windows подключенный роутер (или шлюз, используемый по умолчанию) легко обнаружить при помощи команды ipconfig/all.

В Линуксе та же самая задача решается при помощи утилиты netstat. Откройте терминал и введите следующую команду для выяснения IP адреса подключенного роутера.

В macOS используется та же самая команда:

Шаг 2. Доступ к конфигурационной панели роутера

После выяснения локального IP адреса роутера вы можете получить доступ к конфигурационной панели, если введете адрес в браузере, как и в случае с обычным URL (у некоторых роутеров, например, предусмотрено мобильное приложение, и задача упрощается).

Рисунок 2: Форма авторизации конфигурационной панели роутера

После загрузки панели управления необходимо выполнить авторизацию. Имя пользователя и пароль могут быть установлены производителем или интернет-провайдером или вами. Эту информацию можно найти в документации на роутер или на корпусе.

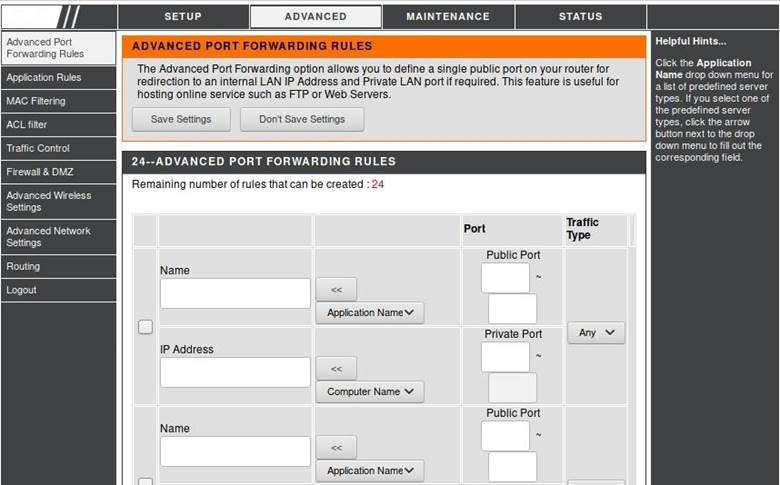

Хотя у разных роутеров панель управления может отличаться, в целом процедура настройки примерно одинаковая. После авторизации зайдите в раздел «Advanced» или найдите, где находится раздел «Port Forwarding». В нашем случае соответствующий раздел называется «Advanced Port Forwarding Rules».

Рисунок 3: Раздел с настройкой проброса портов

Шаг 3. Настройка правил проброса портов

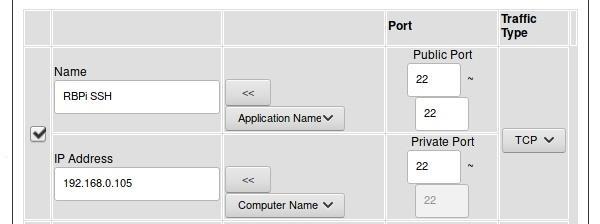

Правило было названо как «RBPi SSH» с целью упрощения идентификации в будущем. В целом имя правила полностью зависит от ваших личных предпочтений и не влияет на используемые порты.

Диапазон параметра Public Port (иногда именуемого как Source Port) установлен от 22 до 22 (стандартный порт протокола SSH). Этот порт роутер сделает доступным через интернет. Через этот же порт пользователь будет подключаться к Raspberry Pi.

Параметр Private Port (иногда именуемый как Destination Port) установлен как 22, поскольку демон SSH на устройстве Pi работает на 22 порту.

Параметр Traffic Type установлен как TCP, поскольку по протоколу SSH передается TCP трафик.

Параметр IP Address соответствует IP адресу устройства Pi в локальной сети (192.168.0.105).

Наконец, слева от правила отмечен флажок, чтобы правило стало активным.

У вашего роутера интерфейс может отличаться, но в целом суть настроек остается неизменной.

Рисунок 4: Настройки правила проброса портов для авторизации через протокол SSH

Вышеуказанное правило означает, что пользователь может подключаться по IP адресу роутера по протоколу SSH через интернет и впоследствии будет перенаправлен на сервер устройства Raspberry Pi. Эту схему можно использовать для создания веб-сервера, работающего на 80 порту, или, например, для прикрепления сервера видеоигр к указанному порту. Учитывайте, что у некоторых провайдеров есть правила, касательно хостинга и другого контента, которые нужно учитывать перед тем, как сделать доступным сервер из локальной сети.

Шаг 4. Защита от сканирования портов и атак

Одна из проблем, возникающая во время открытия портов в интернете при помощи проброса – порты становятся доступными для сканирования. Злоумышленники в интернете могут использовать автоматизированные средства для сканирования диапазонов IP адресов или утилиты навроде Shodan для поиска потенциально уязвимых устройств с определенными активными портами. Порты протокола SSH являются основной целью, поскольку дают доступ к шеллу, при помощи которого можно украсть данные или установить вредоносное приложение.

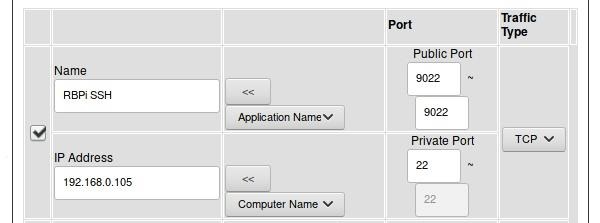

В случае проброса портов для защиты от сканирования может оказаться полезным поменять публичный или исходный порт в настройках роутера. Вместо распространенного порта 22, на который настроены все сканеры, можно указать нестандартный порт (например, 9022).

Рисунок 5: Настройка SSH на нестандартный порт

После смены порта клиент при подключении к устройствам через SSH из интернета должен будет указать порт 9022. Попытка подключиться к порту 22 извне окажется неудачной, поскольку проброс будет идти от порта 9022, а не от порта 22.

Вы также можете использовать сервис типа Fail2ban (фреймворк для защиты от внешний вторжений), предназначенного для защиты сети от атак с использованием брутфорса, после того как злоумышленник найдет активный порт. Утилиты навроде Fail2ban ограничивают количество попыток авторизации, выполняемых из внешней сети.

Проброс портов в Линуксе на системном уровне

Проброс портов на уровне роутера может быть полезным для настройки сетей, доступных через интернет. В Линуксе ту же самую задачу можно решить на системном уровне.

Схожим образом, что и порт роутера связывается с указанным портом устройства внутри локальной сети, один порт можно связать с другим для упрощения использования. Например, при установке ханипота Cowrie демон SSH перемещается от порта 22 на порт 9022. Затем порт 2222, где работает ханипот, перенаправляется на порт 22, который будет доступен в интернете и, как следствие, с высокой степенью вероятности просканирован и атакован.

Для конфигурирования локального проброса портов в Линуксе вначале нужно выполнить следующую команду с целью установки в параметр ip_forward значения 1 (в этом случае проброс портов активируется на уровне операционной системы):

Как только IP форвардинг включен, убедитесь, что вы знаете текущий порт сервиса, который нужно пробросить. Во время конфигурирования ханипота Cowrie эта задача решается посредством настройки демона SSH на порт 9022.

Наконец, для включения локального проброса портов, можно воспользоваться iptables. Команда ниже перенаправляет запросы с порта 22 на порт 2222, где эти запросы обрабатывает ханипот.

Другие сферы, где используется проброс портов

Перенаправление портов может использоваться и в других задачах. Например, порт 8080 может быть перенаправлен на порт 80 с целью облегчения доступа к тестовому серверу, или могут быть добавлены новые порты для использования определенной службой. Проброс портов полезен для удаленного доступа, администрирования сервера, конфигурирования сети и даже во время пост-эксплуатации и пивотинга. Понимание этой технологии может быть ключом к бесчисленному множеству других проектов по безопасности.